“Vou distribuir 125 mil USD! Participe do projeto pelo link no meu perfil!” – de repente, uma famosa blogueira russa começa a dar dinheiro no Instagram. Nos Stories, aparece um rosto familiar que fala com voz otimista e tom confiante. Tudo parece bom demais para ser verdade…

E realmente é. Não há projeto nenhum. A blogueira não lançou nada. A conta dela foi simplesmente sequestrada. E os golpistas foram além dos truques habituais: não só roubaram o acesso e publicaram um link falso de distribuição de prêmios, como também forjaram um novo vídeo usando filmagens antigas e o dublaram com uma voz gerada por redes neurais. Leia a história completa para saber como contas do Instagram são roubadas por meio da troca de cartões SIM e o que é possível fazer para se proteger.

Uma campanha fraudulenta quase perfeita

Com o surgimento das ferramentas de IA, os golpistas de repente ficaram “mais inteligentes”. Antes, ao hackear um blogueiro, eles apenas postavam links de phishing e esperavam que o público mordesse a isca. Agora eles podem executar campanhas de RP completas usando a conta roubada. Veja o que os golpistas fizeram desta vez:

- um vídeo curto. Eles escreveram um roteiro, usaram um deepfake da voz da blogueira para dublá-lo e montaram imagens dos Reels que ela havia publicado anteriormente.

- Uma postagem de texto. Eles publicaram uma foto com uma legenda comovente sobre as dificuldades de lançar o projeto, tentando imitar o tom habitual da blogueira.

- Quatro Stories. Stories antigos em que a blogueira mencionava um projeto real foram reutilizados e depois um link para um site de phishing foi adicionado e tudo foi republicado.

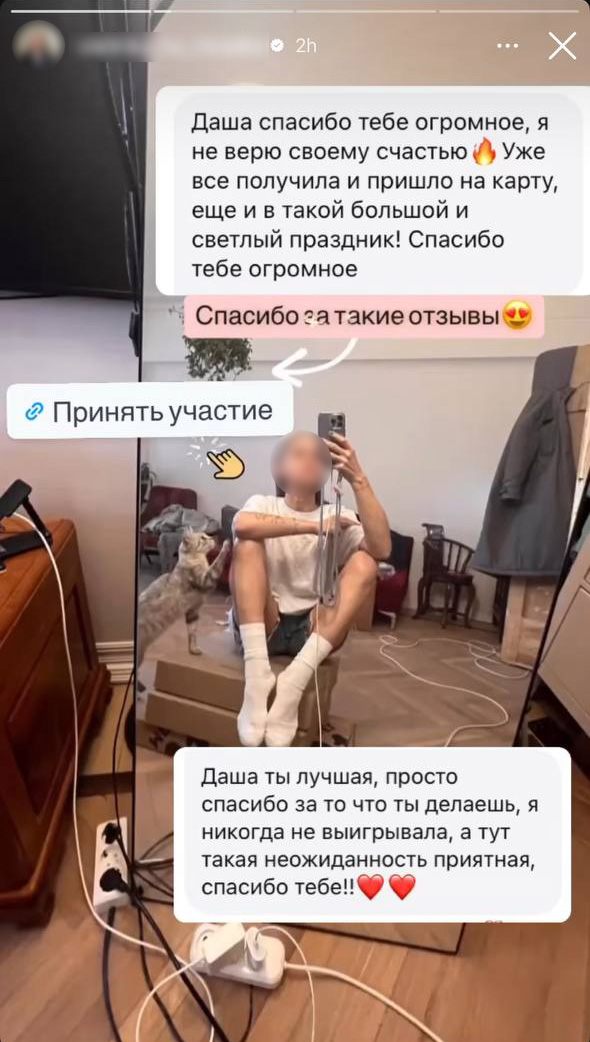

Tudo isso dá ao projeto falso um ar de legitimidade, já que os blogueiros costumam usar conteúdo como esse em diferentes formatos para promover iniciativas reais. Os golpistas não pouparam esforços, até mesmo incluíram alguns depoimentos de fãs gratos; falsos, é claro.

Depoimentos falsos visam incentivar mais fãs a participar

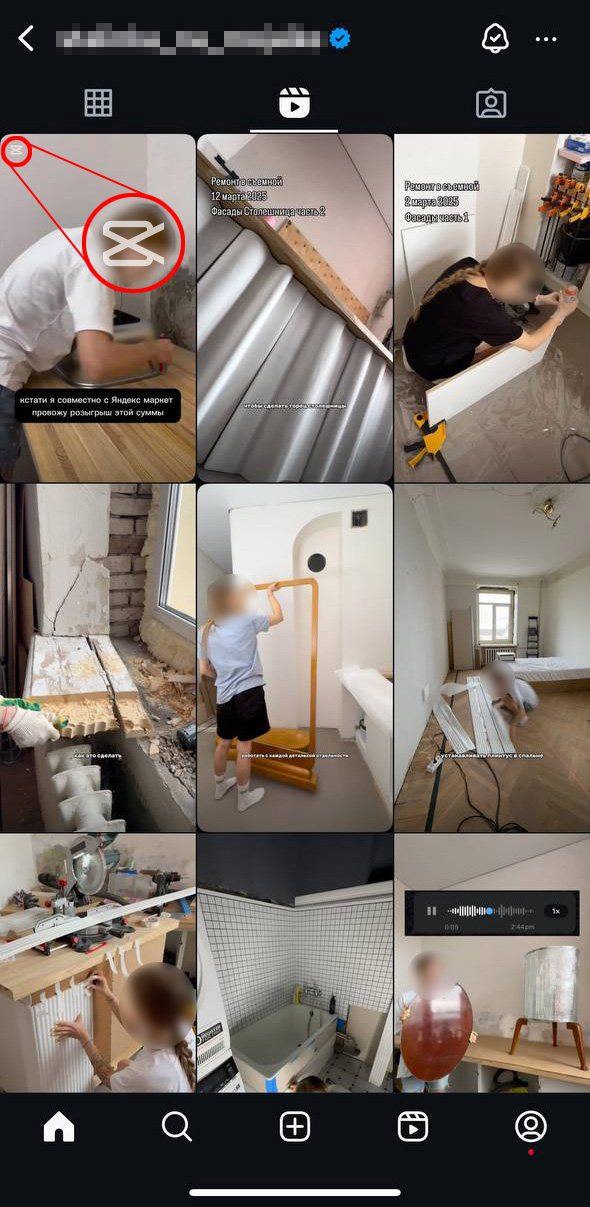

Vamos fazer uma análise mais detalhada do vídeo. À primeira vista, ele tem uma qualidade surpreendentemente alta. Segue todas as regras do blog: tópico do blog (reforma da casa), narração em off, edição rápida. Mas, após um exame mais detalhado, a ilusão se desfaz. Veja a captura de tela abaixo: apenas um vídeo tem uma marca d’água no canto superior esquerdo, o da versão gratuita do aplicativo de edição CapCut. Essa é a farsa. Os outros vídeos não têm essa marca d’água, porque a verdadeira blogueira usa a versão premium ou edita com outro aplicativo.

O primeiro vídeo é falso, criado pelos golpistas

Tem outro detalhe: as legendas. Em todos os seus vídeos reais, a blogueira usa texto branco simples, sem fundo. No vídeo falso, o texto é branco em um fundo preto. É verdade que blogueiros às vezes alteram seu estilo, mas, em geral, parâmetros como o tipo de fonte e paleta de cores são salvos no software de edição e mantêm-se consistentes.

O que acontece se você clicar no link do perfil?

É aqui que fica interessante. Que tipo de “projeto” exatamente os golpistas estavam promovendo e o que acontece se você clicar no link?

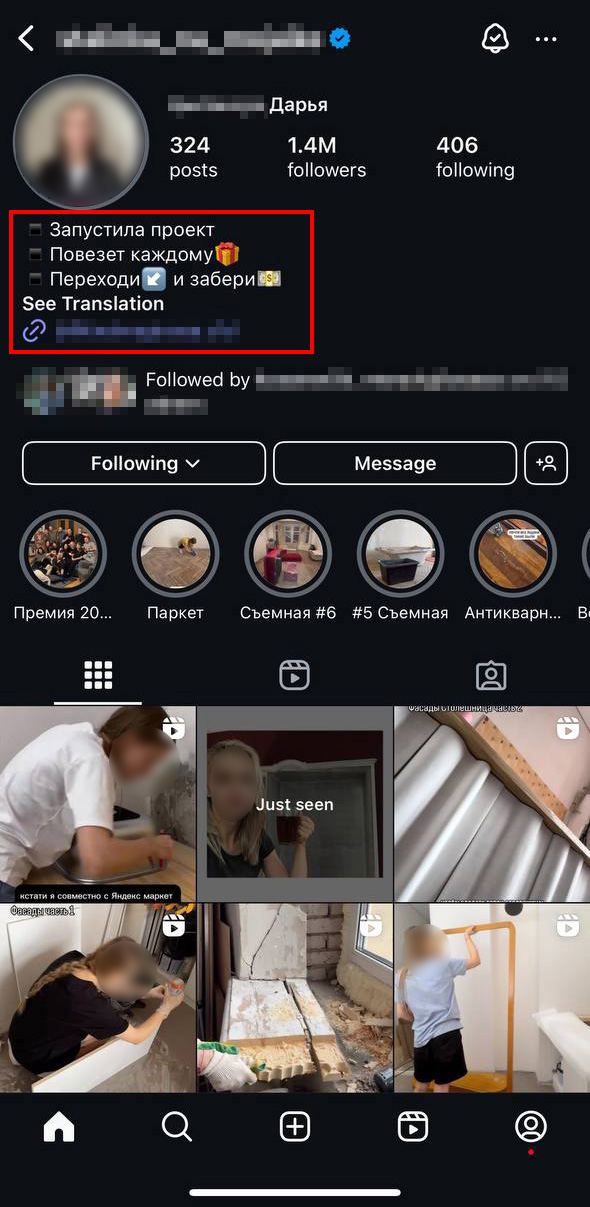

A bio parece suspeita

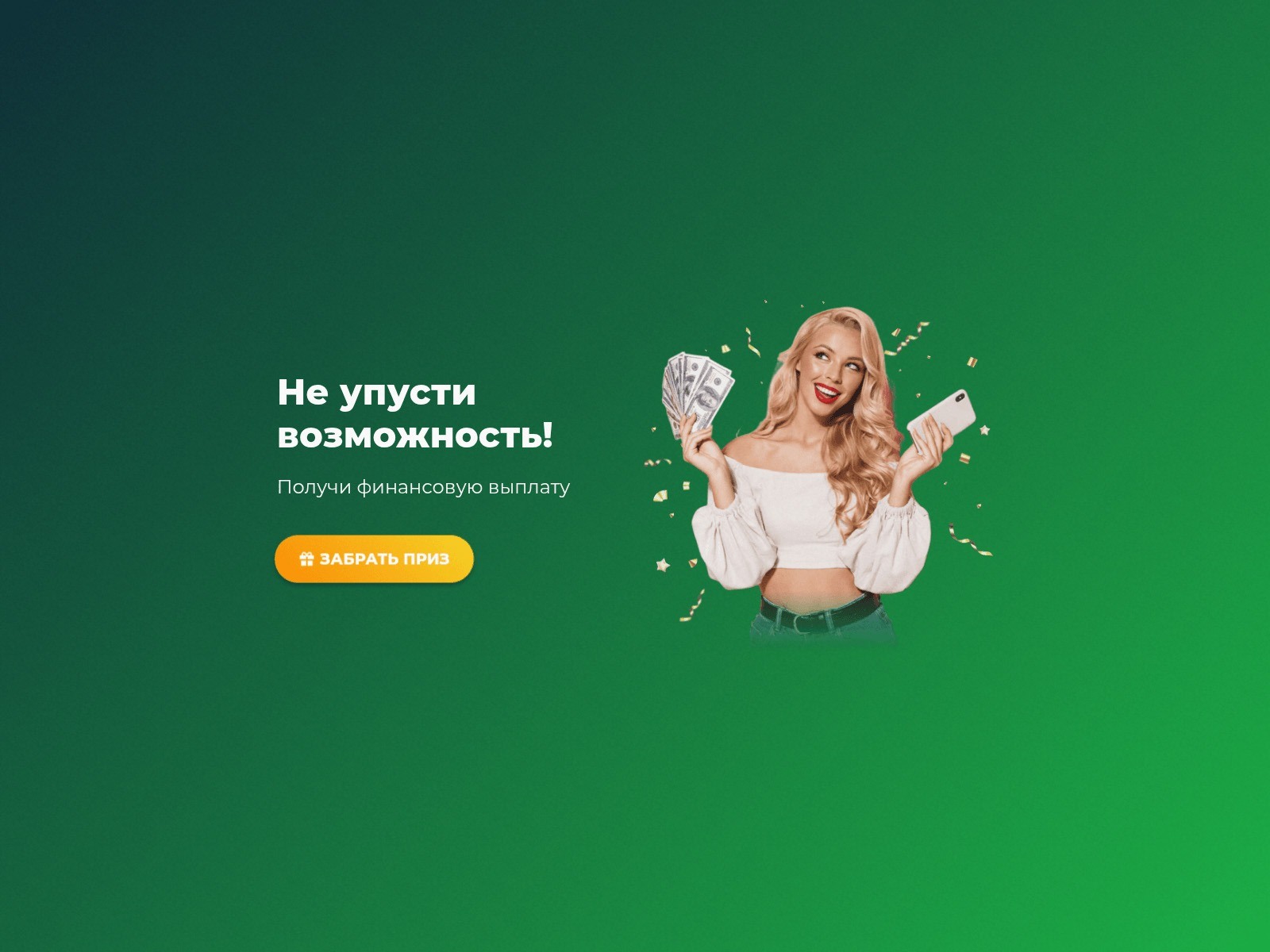

Se o você estiver usando um dispositivo sem proteção confiável (que alertará caso você visitar um site de phishing), você será levado a uma página muito básica: uma imagem chamativa, um texto chamativo e um botão “Resgatar prêmio”. Clicar nesses botões geralmente leva a um de dois resultados: você será convidado a pagar uma comissão ou a inserir dados, supostamente para receber o dinheiro. Em qualquer um dos casos, será necessário compartilhar dados bancários. Claro, não há prêmio algum. É puro phishing.

Uma garota com dólares e um smartphone simboliza a prosperidade… dos golpistas depois de roubarem sua conta bancária

Como os invasores invadiram a conta da blogueira no Instagram?

Importante: ainda não há uma versão oficial de como a conta foi comprometida. É um caso de grande repercussão, e a blogueira denunciou à polícia. Atualmente, ela suspeita que foi vítima de um ataque de troca de SIM. Resumindo, isso significa que os golpistas convenceram a operadora de celular dela a transferir seu número de telefone para um novo chip, ou cartão SIM. Há duas maneiras principais de se fazer isso:

- Método antigo. Os golpistas falsificam uma procuração e vão pessoalmente à loja da operadora de telefonia móvel para solicitar a substituição do SIM.

- Novo método. Os criminosos acessam a conta on-line da vítima fornecida pela operadora de celular e emitem remotamente um eSIM.

A troca de SIM permitiu que os golpistas burlassem a autenticação de dois fatores e convencessem o suporte do Instagram de que eles eram os verdadeiros proprietários da conta. Truques semelhantes podem ser usados com qualquer serviço que envie códigos de verificação por texto, incluindo bancos on-line.

Quanto ao cartão SIM original da blogueira, ele instantaneamente se transformou em um pedaço de plástico inútil: sem Internet, sem chamadas, sem mensagens de texto.

Como proteger a conta de invasões

Aqui estão as regras básicas para evitar a maioria dos tipos de invasões de contas, seja em aplicativos de mensagens, redes sociais, fóruns ou outros sites:

- Usar autenticação avançada de dois fatores com códigos gerados por aplicativo em vez de mensagens de texto (SMS). Para o Instagram, recomendamos também adicionar um método de backup: Configurações e atividades → Central de contas → Senha e segurança → Autenticação de dois fatores → Adicionar um método de backup. Então, baixe um aplicativo dedicado para gerar códigos de login.

- Instale proteção confiável em todos os dispositivos. A proteção antivírus pré-instalada bloqueará links de phishing e protegerá contra diversos malwares.

- Crie senhas exclusivas. Se você tem pouca imaginação, pode deixar que Kaspersky Password Manager faça isso, mantendo-se protegido.

- Siga a regra de ouro: cada serviço tem uma senha própria. Dessa forma, os hackers não conseguirão acesso a tudo de uma vez.

- Pergunte à sua operadora de telefonia móvel se é possível proibir completamente o atendimento remoto ou configurar um código especial que deve ser informado em cada interação, remota ou presencial. Isso pode ajudar na proteção contra ataques de troca de SIM.

Mais informações sobre como proteger contas contra hackers:

Estamos no Instagram como @gestaoinvestidora

Veja mais postagens como essa emEntertreinimento